.jpg)

Foto: Teknologi.id/ Yasmin Najla Alfarisi

Teknologi.id – Komunitas pengembang software dan pengguna setia Windows baru saja dikejutkan oleh kabar bobolnya salah satu aplikasi pengeditan teks paling populer di dunia, Notepad++. Pengembang resmi Notepad++, Don Ho, secara resmi mengonfirmasi pada Senin (2/2/2026) bahwa server situs web mereka telah disusupi oleh hacker dalam sebuah operasi spionase siber yang berlangsung cukup lama sepanjang tahun 2025. Akibat pembajakan ini, para penjahat siber berhasil menyisipkan pembaruan (update) berbahaya ke sejumlah pengguna tertentu, yang memungkinkan mereka mendapatkan akses langsung ke komputer korban.

Insiden ini pertama kali dicurigai oleh peneliti keamanan Kevin Beaumont pada Desember 2025. Berdasarkan penyelidikan mendalam, serangan ini diduga kuat memiliki keterkaitan dengan kelompok mata-mata asal China bernama Lotus Blossom yang didukung oleh negara. Fokus utama serangan ini mencakup sektor-sektor strategis seperti pemerintahan, telekomunikasi, penerbangan, infrastruktur penting, hingga layanan keuangan dan media yang memiliki kepentingan di kawasan Asia Timur dan Amerika Serikat.

Baca juga: Waspada! 1,3 Miliar HP Android Terancam Peretasan Massal Akibat Sistem Operasi Lawas

Kronologi Eksploitasi: Dari Domain ke Backdoor

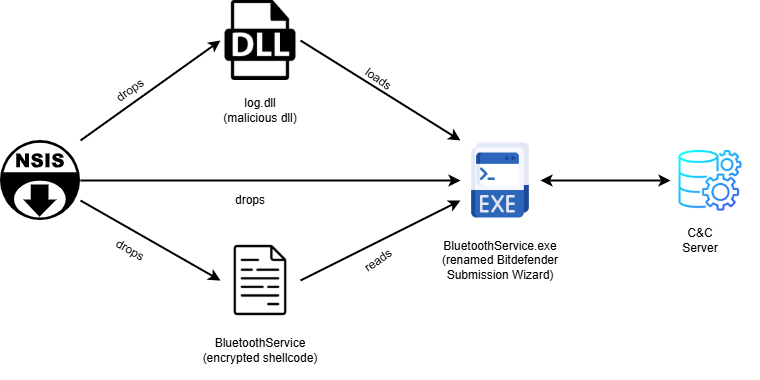

Foto: Rapid7

Serangan dimulai sejak Juni 2025 melalui eksploitasi pada layanan hosting bersama yang digunakan oleh situs resmi notepad-plus-plus.org. Peretas tidak menyerang kode programnya secara langsung, melainkan menargetkan domain web untuk mengeksploitasi celah verifikasi pembaruan pada versi lama. Dengan menguasai kontrol domain, peretas mampu mengarahkan mekanisme auto-update WinGUp ke server berbahaya milik mereka sendiri.

Dalam laporannya, analisis pakar keamanan Rapid7 mengungkapkan bahwa peretas menyebarkan file bernama update.exe yang membawa muatan malware.

“Skrip instalasi tersebut diperintahkan untuk membuat direktori baru bernama ‘Bluetooth’ di folder %AppData%, menyalin file-file lainnya ke dalam direktori tersebut, mengubah atribut folder menjadi tersembunyi (hidden), serta mengeksekusi file BluetoothService.exe,” tulis Rapid7.

Program berbahaya ini dirancang untuk menciptakan backdoor pada PC, yang memberikan jalan bagi peretas untuk mencuri dokumen dan data sensitif secara diam-diam tanpa sepengetahuan pengguna.

Kerentanan pada Mekanisme Verifikasi Lama

Salah satu faktor utama keberhasilan serangan ini adalah lemahnya kontrol verifikasi pada versi Notepad++ yang lebih lama. Kevin Beaumont menjelaskan bahwa peretas memanfaatkan celah di mana URL update dapat dicegat dan dialihkan dengan mudah.

“Jika Anda dapat mencegat dan mengubah traffic ini, Anda bisa mengalihkan unduhan (download) ke lokasi mana pun yang diinginkan hanya dengan mengubah URL pada properti tersebut,” tulis Beaumont. Ia juga menambahkan, “Pada dasarnya, terdapat kondisi di mana proses pengunduhan tidak diperiksa secara menyeluruh untuk mendeteksi adanya manipulasi.”

Don Ho mengakui bahwa para penyerang secara spesifik menargetkan domain Notepad++ untuk mengeksploitasi kontrol verifikasi update yang tidak memadai tersebut. Meskipun akses peretas baru benar-benar tertutup pada awal Desember 2025, Don Ho menjelaskan bahwa langkah-langkah mitigasi sebenarnya sudah mulai berjalan sejak November.

“Kami memang memiliki log yang menunjukkan bahwa pelaku mencoba mengeksploitasi lagi salah satu kerentanan yang telah diperbaiki, tetapi upaya itu tidak berhasil, setelah perbaikan dipasang,” ujar Don Ho.

Baca juga: China Bongkar Bukti Mengejutkan: AS Diduga Retas Sistem Waktu Nasional!

Langkah Mitigasi dan Pembaruan Keamanan

Menanggapi insiden serius ini, tim Notepad++ segera mengambil langkah drastis dengan memindahkan layanan mereka ke penyedia hosting baru yang memiliki standar keamanan lebih ketat. Selain itu, versi terbaru telah dirilis untuk menutup semua celah yang ada.

“Di dalam Notepad++ sendiri, WinGUp (update otomatisnya) telah ditingkatkan pada versi 8.8.9 untuk memverifikasi sertifikat sekaligus tanda tangan digital (signature) dari installer yang diunduh,” jelas Ho. Versi terbaru saat ini, yaitu 8.9.1, bahkan telah menyertakan peningkatan keamanan yang jauh lebih berlapis.

Don Ho menyampaikan permohonan maaf kepada puluhan juta pengguna Notepad++ atas ketidaknyamanan dan risiko keamanan yang terjadi. Mengingat aplikasi open-source ini banyak digunakan oleh karyawan organisasi besar di seluruh dunia, para pakar keamanan mendesak pengguna untuk segera melakukan pembaruan manual ke versi terbaru. Hal ini sangat penting untuk memastikan sistem verifikasi sertifikat dan tanda tangan digital berfungsi dengan benar, sehingga menutup kemungkinan pengambilalihan kendali komputer oleh pihak ketiga di masa mendatang.

Baca Berita dan Artikel yang lain di Google News.

(yna/sa)

Comments are closed.